Was wäre die IT, wenn nicht Jahr um Jahr potentielles riesiges Ungemach drohen würde. So auch 2026 mit dem Ablauf relevanter Zertifikate im UEFI wenn es um Secure Boot geht.

So langsam wird es Zeit sich mit dem Thema auseinander zu setzen, denn wir haben Ende April (2026) und in nicht mal zwei Monaten – sprich im Juni – laufen die Secure Boot-Zertifikate aus dem Jahre 2011 ab. In Folge booten Systeme, bei denen Secure Boot aktiviert ist, dann nicht mehr.

Gleich vorweg: UEFI Legacy, also CSM oder das klassische BIOS sind von dieser Thematik nicht betroffen. Ebenfalls droht kein Ärger wenn Secure Boot deaktiviert ist.

Microsoft verteilt seit Monaten Updates die im Idealfall die Zertifikate automatisch aktualisieren, das funktioniert (meiner Erfahrung nach) überwiegend gut, aber nicht immer und überall. Für Windows Server gibt Microsoft sogar vor, das man sich selbst um die Aktualisierung kümmern muss.

Wichtig: Secure Boot und die Aktualisierung der Zertifikate ist auch ein Thema bei virtuellen Maschinen! So zum Beispiel bei Hyper-V mit Generation 2-VMs (bei aktiven “Sicheren Start”).

Am Anfang steht also zunächst zu prüfen, welche Systeme Secure Boot nutzen, dann muss man in Erfahrung bringen ob die Zertifikate aktuell sind oder nicht. Unter Windows 11 und unter Windows Server 2019 und neuer kann man mit folgenden PowerShell-Befehlen einfach prüfen, ob Secure Boot aktiviert ist und ob die aktuellen Zertifikate bereits installiert sind:

Confirm-SecureBootUEFI ([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')

Im Idealfall liefert beides ein “true” zurück und alles ist gut. Falls beim ersten Befehl ein “false” kommt, ist Secure Boot deaktiviert und somit ist man von der Thematik nicht betroffen. Kritisch wird es wenn der erste Befehl “true” und der zweite Befehl “false” ausgibt, denn dann ist Secure Boot aktiv, aber die aktuellen Zertifikate fehlen.

Nun kann man versuchen den Vorgang manuell durch diese beiden Befehle anzutriggern:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f powershell -Command "Start-ScheduledTask -TaskName \""\Microsoft\Windows\PI\Secure-Boot-Update\"""

Klappt es, ist kurze Zeit später alles gut. Ist das nicht der Fall, muss man weiter Hand an das betroffene System legen. Anbei ein paar Beispiele aus den vergangenen Wochen und Monaten:

Update 11.05.2026: Funktioniert die Aktualisierung bei Hyper-V Gen 2-VMs nicht, dann prüfen um welche Konfigurationsversion es sich handelt. 10.0 oder neuer sollte kein Problem sein, bei 8.0 funktioniert wohl die Aktualisierung von KEK nicht. Einfach mal im Hyper-V Manager nachschauen oder mittels PowerShell prüfen:

Get-VM | Select-Object Name, Version, Generation

Entweder die Version dann aktualisieren oder eine neue VM erstellen, die MAC-Adresse übernehmen und die VHDX-Dateien umklemmen.

Bei einem PC ist Secure Boot im BIOS aktiv, aber Windows meldet dennoch, das es inaktiv sei

Die Lösung ist relativ einfach:

- Im BIOS unter “Boot” oder an ähnlichen Stellen prüfen was hinterlegt ist

- Steht dort bei “System Mode” “Setup Mode” passt was nicht, denn dort sollte “User” sehen.

- Abhilfe in diesem Fall hat gebracht, den “Secure Boot Mode” auf “Custom” zu setzen und anschließend “Restore Factory Keys” auszuwählen.

- Nach einem Neustart kann man den “Secure Boot Mode” wieder auf “Standard” setzen.

Nach einem weiteren Neustart sollten die obigen Befehle dann jeweils “true” zurückgeben und alles ist gut. Je nach UEFI-BIOS, gemeint ist quasi Marke und Modell des Geräts, können die Begrifflichkeiten und Menüstrukturen variieren.

Die Zertifikate lassen sich nicht aus Windows heraus aktualisieren

Leider gibt es Systeme, bei denen die Zertifikate nicht aus Windows heraus aktualisiert werden können. Ein Beispiel hierzu sind Wortmann Terra Mobile 1516(T)- und EXTRA Computer exone go Business 1560-Notebooks (jeweils Clevo-Barebones mit insyde H20-BIOS). Der Wortmann-Support hat mir dazu eine Anleitung zukommen lassen (Vielen Dank dafür), die ich in gekürzter Form hier wiedergebe:

Windows Secure Boot Key Creation and Management Guidance Benötigte Zertifikate: a. Microsoft Corporation KEK 2K CA 2023 https://go.microsoft.com/fwlink/?linkid=2239775 SignatureOwner GUID: {77fa9abd-0359-4d32-bd60-28f4e78f784b} b. Windows UEFI CA 2023 https://go.microsoft.com/fwlink/?linkid=2239776 SignatureOwner GUID: {77fa9abd-0359-4d32-bd60-28f4e78f784b}. c. Microsoft UEFI CA 2023 https://go.microsoft.com/fwlink/?linkid=2239872 SignatureOwner GUID: {77fa9abd-0359-4d32-bd60-28f4e78f784b}. d. Microsoft Option ROM UEFI CA 2023 https://go.microsoft.com/fwlink/?linkid=2284009 SignatureOwner GUID: {77fa9abd-0359-4d32-bd60-28f4e78f784b}. - Die Dateien von *.crt in *.cer umbenennen. - Auf einen USB-Stick (FAT32-formatiert) kopieren. - Gerät starten und mit F2 ins BIOS wechseln. - "Administer Secure Boot" auswählen. - Ggf. Secure Boot (de)aktivieren - Enroll Microsoft Corporation KEK 2K CA 2023 KEK Options > Enroll KEK Stick auswählen KEK-Datei Auswählen GUID eingeben - Das Ganze für die restlichen Dateien unter "DB Options" wiederholen + bei "Microsoft Option ROM UEFI CA 2023" zudem die "Signatur PKCS7" bestätigen. - F10 für Speichern und Beenden. - Erneut prüfen.

Ich habe das noch nicht durchführen können, der Kundentermin steht noch aus, ergo gibt es in ein paar Tagen ein Update dazu.

Update 28.04.2026: Das Prozedere funktioniert, das erste Gerät konnte auf diese Weise aktualisiert werden. Die Show hat ca. 10-15 Minuten in Anspruch genommen, lag aber auch daran, das ich Notizen und Bilder gemacht habe und bei der ersten Eingabe der GUID habe ich mich zwei Mal verschrieben. Die restlichen Geräte dieser Modelle-Serie(n) folgen in ein paar Tagen.

Man kann es sich schwer verkneifen: Mit einem USB-Stick Geräte aktualisieren, so geht IT im Jahre 2026.

Was ist mit Geräten die aus dem Support raus sind (EOL/EOS)?

Diesen Fall haben wir auch am Beispiel von HP ProDesk 600 G2. HP schreibt generell so EOL/EOS-Modellen folgendes:

"Für HP PCs, die kein BIOS-Update erhalten, weil sie das Ende Lebensdauer (EOSL) erreicht haben (einschließlich ausgewählter Geräte von 2018 und aller HP PCs, die 2017 eingeführt wurden), entwickelt HP eine Lösung, mit der Sie Ihr System manuell aktualisieren können. Um manuell aktualisiert zu werden, müssen Systeme die folgenden Anforderungen erfüllen: Sie müssen das Betriebssystem Windows 11, Windows 10 IoT LTSC oder Windows 10 mit Programm für erweiterte Sicherheitsaktualisierungen (ESU) ausführen können. Sie müssen die Systemvoraussetzungen für Windows 11 oder Windows 10 IoT LTSC erfüllen. HP aktualisiert diese Seite möglicherweise mit zusätzlichen Anweisungen zum Aktualisieren der Secure Boot-Zertifikate auf diesen Systemen."

Quelle: HP PCs – Vorbereiten auf neue Windows Secure Boot-Zertifikate

Bislang habe ich von HP nichts weiter zu einer Lösung für EOSL-Geräte gesehen. Angeblich kann man solche Geräte auch über einen USB-Stick aktualisieren, mangels Erfahrung weiß ich bis dato leider nicht wie man die nötigen Dateien dazu erzeugt. Wer hierzu etwas weiß kann mir gerne ein Kommentar da lassen.

Generell

Die besten Chancen von Windows 11 aus die Aktualisierung zu fahren haben wir mit 24H2 und 25H2 gemacht.

Manchmal muss vor der Aktualisierung ein BIOS-Update durchgeführt werden, damit der Vorgang erfolgreich ist.

Für die Geräte bei denen eine Aktualisierung ganz gleich auf welche Weise nicht möglich ist, bleibt letztlich nur, Secure Boot zu deaktivieren, damit diese weiter genutzt werden können.

CSM muss deaktiviert sein, damit man Secure Boot im BIOS konfigurieren kann. Allerdings kann das in Verbindung mit älteren Grafikkarten oder nicht aktueller GPU-Firmware einen weiteren Nebeneffekt haben: Kommt man nach der Deaktivierung nicht mehr ins BIOS, liegt das daran, das die GPU keine UEFI-Unterstützung bietet oder anders ausgedrückt, man sieht die BIOS-Meldungen beim Einschalten nicht mehr.

Im Ereignisprotoll kann es Meldungen zur fehlgeschlagenen Aktualisierung geben. Nachfolgend ein Beispiel:

Event ID 1797 Fehler beim Update des sicheren Starts, weil das Windows UEFI CA 2023-Zertifikat nicht in der Datenbank vorhanden ist

Hilfereiche Skripte

Unter GitHub – cjee21/Check-UEFISecureBootVariables findet man ein paar Skripte die bei der Analyse und dem Updaten helfen können. Vielen Dank an Jan für diesen Tipp.

Mit folgendem PowerShell-Skript haben wir die durch uns verwalteten Systeme via RMM abgeklopft und weitgehend automatisch aktualisiert, sofern es durch MS noch nicht geschehen war:

# Prüfen, ob SecureBoot aktiviert ist

$SecureBoot = Confirm-SecureBootUEFI

Write-Host "SecureBoot Enabled: $SecureBoot"

# Prüfen, ob die Zertifikate aktuell sind

$Certificate = ([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')

Write-Host "Windows UEFI CA 2023: $Certificate"

# Auswertung, nur wenn SecureBoot aktiv ist, stellen die veralteten Zertifikate ein Problem dar

if ($SecureBoot.ToString() -eq "True" -and $Certificate.ToString() -eq "False") {

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

$host.SetShouldExit(1)

} else {

$host.SetShouldExit(0)

}

Die Systeme die auf “false” bzw. Rückgabewert “1” geblieben sind, wurden vor Ort begutachtet, einen Teil steht aktuell noch aus.

Gruppenrichtlinien (GPO)

Natürlich kann man auch via Gruppenrichtlinie etwas in Sachen Secure Boot unternehmen. Infos hierzu finden sich bei Microsoft:

Windows IT Pro Blog – Secure Boot playbook for certificates expiring in 2026

Was ist mit Linux?

Zu Linux und Secure Boot fehlt es mir an Erfahrungswerten. Die Systeme die wir haben laufen mit deaktiviertem Secure Boot oder haben gar kein UEFI. Wer hierzu etwas beitragen möchte darf sich gerne melden.

Weitere Links zum Thema

IT-Administrator – Ablauf der Windows-Zertifikate für Secure Boot

TECH-SUPPORT.KOELN – UEFI Secure Boot-Zertifikate für Windows laufen ab

Borns IT- und Windows-Blog – Secure Boot-Zertifikatswechsel: Ein Playbook von Microsoft – Teil 1

Borns IT- und Windows-Blog – Secure Boot-Zertifikatswechsel: Es gibt Hürden beim Austausch – Teil 2

Borns IT- und Windows-Blog – Windows Secure Boot und der Zertifikatswechsel: Microsoft Video-Session

Borns IT- und Windows-Blog – Windows Server für Secure Boot-Zertifikat-Updates vorbereiten

heise online – Microsoft-Anleitung für Secure-Boot-Zertifikate von Windows Servern

WindowsPro – Update der Secure-Boot-Zertifikate für Windows Server und virtuelle Maschinen

Fazit

Also einfach zu hoffen, das alles gut geht klappt auch in diesem Jahr leider nicht. Zum Glück ist es bislang nur eine kleine Zahl an Problemfällen, hoffen wir mal, das es so bleibt.

Update 28.04.2026

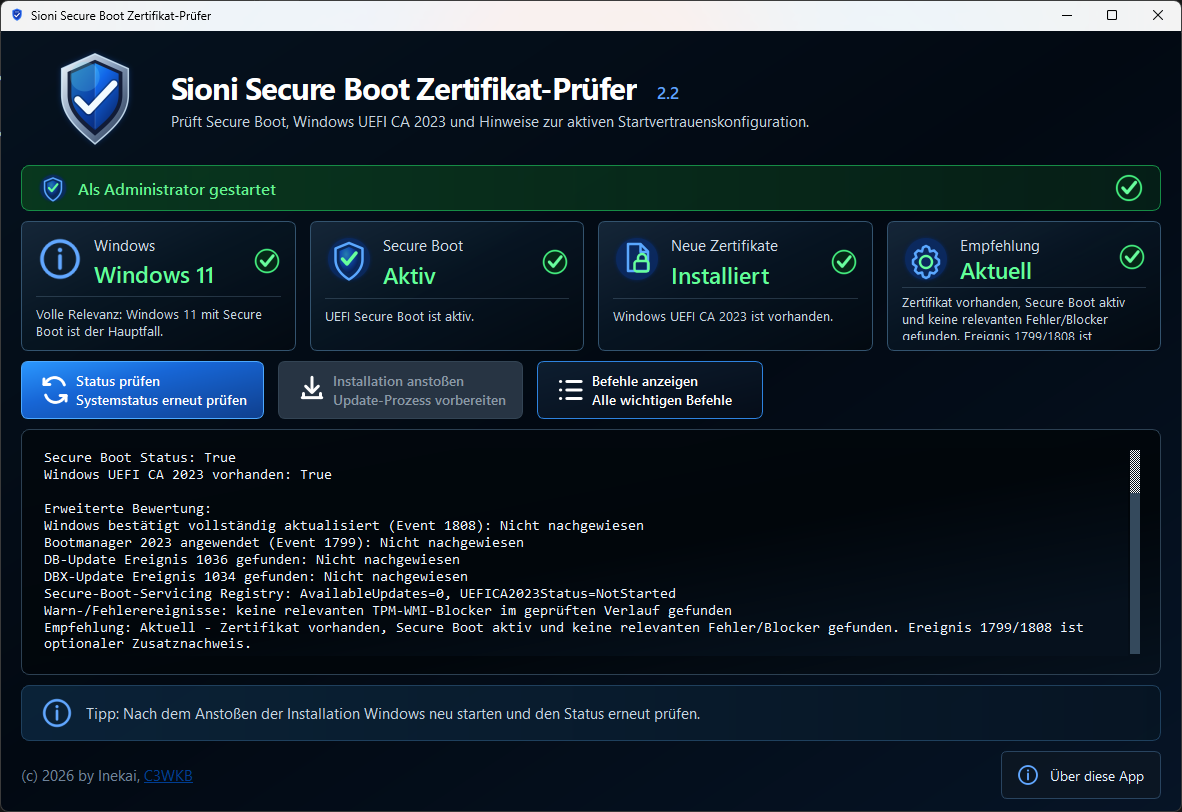

Jetzt da es so langsam ernst wird finden sich mehr Hilfsmittel. Nachfolgend ein Beispiel:

Sioni Secure Boot Zertifikat-Prüfer (via Deskmodder.de)

Und auch Microsoft rüstet den Defender nach. Siehe

heise – Secure-Boot-Zertifikate: Microsoft Defender verschafft Überblick

Update 29.04.2026

Offenbar verteilt Microsoft weiter Updates. denn mein privates Notebook überraschte mich gerade mit dem Wunsch nach einem Windows Update neu starten zu wollen. Unter

Einstellungen - Windows Updates - Updateverlauf - Weitere Updates

fand sich dieser Eintrag:

Update der zulässigen Signaturdatenbank (DB) für sicheren Start Erfolgreich installiert am 29.04.2026

Der Link verweist auf den bekannten Support-Artikel:

Microsoft Support – Ablauf des Windows Secure Boot-Zertifikats und Updates der Zertifizierungsstelle

Interessanterweise waren auf diesem Notebook die Secure Boot-Zertifikate schon vor diesem Update aktuell.

Update 13.05.2026

Etwas kurios vielleicht, aber wir haben auch ein paar EXTRA Computer GmbH exone Business Compact X14 bei denen die Aktualisierung heraus aus Windows zunächst nicht geklappt hat. Im BIOS unter

Boot – Secure Boot

den Modus von “Custom” auf “Standard” setzen, die Änderung speichern und neu starten. Im Anschluss können die Zertifikate erfolgreich aktualisiert werden.

Bislang hat das nur drei Geräte unserer Kunden betroffen, die noch dazu zu unterschiedlichen Zeitpunkten in 2025 angeschafft wurden. Wir haben viel viel mehr davon verkauft, der Rest ist (ab Werk) in Ordnung.

Update 26.05.2026

Wie man seit heute über den IT-Administrator erfährt, stellt Microsoft weitere Skripte zur Verfügung:

Microsoft – Sample Secure Boot E2E Automation Guide

Wir sind bei allen Wartungskunden mittlerweile quasi durch, es fehlt nur noch ein PC bei dem wir vor Ort mal schauen müssen, warum die Secure Boot-Zertifikate bislang nicht aktualisiert werden können.

Update 27.05.2026

Die EXTRA Computer GmbH stellt ebenfalls Infos und Anleitungen zur Verfügung:

Neue Secure Boot 2023 Zertifikate (CA) ab Juni 2026

Wie hat Dir der Artikel gefallen ?

Du möchtest den Blog unterstützen ?

Neben PayPal.ME gibt es noch weitere Möglichkeiten, lies hier wie du diesen Blog unterstützen kannst.

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Ich mag nicht wissen wievielen Leuten Du hiermit den Arsch in letzter Sekunde rettest. Sehr nett das hier aufzuschreiben. Hab es damit auf meinem privaten Laptop getestet und musste es noch manuell fixen. Hab auch mal bei der Firmen IT nachgefragt wann sie gedenken das zu fixen 😉

Der aktuelle Link für das „Microsoft UEFI CA 2023‑Zertifikat“ verweist fälschlicherweise auf das „Microsoft Corporation UEFI CA 2011“. Der korrekte Link lautet:

https://go.microsoft.com/fwlink/?linkid=2239872

Hallo Stefan,

viele Dank für den Hinweis, der Link wurde aktualisiert.