Offenbar mit einem zu diesem Zeitpunkt (19.03.2026 – 21:37) aktuellen Signatur-Update blockiert leider der Securepoint Antivirus Pro (auf Basis von IKARUS) unter Windows die Eingabeaufforderung (cmd) und die PowerShell.

Vielleicht wird auch noch mehr blockiert bzw. in die Quarantäne verschoben oder zumindest der Zugriff darauf verweigert. Die Sache ist gemeldet. Ich hoffe es regelt sich über Nacht und der Ärger hält sich in Grenzen.

Update 19.03.2026 – 22:38

Ausnahmen/Exklusionen greifen wohl nicht um die Sache zu umgehen (Danke an Jörg für die Info). Die Virendatenbank hat die Version 109087 (19.03.2026 20:06), die scheint es auch nicht zu sein. Die Meldung lässt eher auf eine Outbreak-Protection o.ä. schließen:

Bezeichnung: Win32.Outbreak Dateipfad/Betreff: C:\Windows\System32\cmd.exe

Update 19.03.2026 – 23:15

Ruslan (Siehe Kommentare, Danke dafür) hat bereits vom Ikarus Lab eine Rückmeldung bekommen, das es ein false-positive ist und mit einem Update behoben wird. Vmtl. wird es etwas dauern bis das Update raus und bei allen angekommen ist

Update 19.03.2026 – 23:40

Aktuell helfen wohl nur lokal einpflegte Ausnahmen (für die cmd und die PowerShell), das ist natürlich nur der absolute Notnagel.

Bitte beachtet auch die Kommentare.

Update 19.03.2026 – 23:57

Es gibt eine neue Virendatenbank: 109088 (19.03.2026 23:43)

Die ersten Systeme bei uns und weiteren Kollegen sind bereits wieder grün und die Eingabeaufforderung sowie PowerShell funktionieren wieder.

Update 22.03.2026 – 09:39

Leider gibt es Nachwirkungen, konkret geht es mindestens um folgende Pfade und Dateien:

- C:\Windows\System32\cmd.exe

- C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

Auf manchen Systemen sind diese Dateien gelöscht, da hilft nur ein Restore aus dem Backup oder sfc oder dism. Viel häufiger scheint der Fall zu sein, das die NTFS-Berechtigungen bei den beiden Dateien weg sind, in Folge können diese Shells nicht mehr ausgeführt werden. Das führt zu allerlei Schwierigkeiten wie zum Beispiel:

- So manche Browser können keine https-Verbindungen mehr aufbauen bzw. meckern unsichere Verbindungen an. Offenbar können die Zertifikatsketten nicht überprüft werden.

- Die 3CX-Dienste (wenn man diese PBX unter Windows betreibt) starten nicht mehr.

- SAP startet nicht.

- Skripte und Geplante Aufgaben funktionieren nicht.

Bestimmt funktioniert noch mehr nicht, das ist nur das was bislang aufgefallen ist.

Versucht man eine *.cmd oder *.ps1-Datei auszuführen erscheint ein “Zugriff verweigert”. Das Gleiche gilt auch, wenn man versucht irgendwelche Shell-Befehle auszuführen.

Interessant ist, das es nach aktuellem Kenntnisstand nur Windows 11-Systeme betrifft und mal nur die cmd.exe, mal nur die powershell.exe und mal beides betroffen ist. sfc und dism helfen in diesen Fällen nicht (läuft ewig oder hängt bei 90%).

Abhilfe scheint momentan nur zu bringen den Besitz an beiden Dateien zu übernehmen, dann sich selbst Vollzugriff auf diese Dateien zu erteilen, dann entweder die Berechtigungen mit

icacls "C:\Windows\System32\cmd.exe" /reset /c icacls "C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.exe" /reset /c

zurückzusetzen, klappt das nicht, hilft nur umbenennen oder löschen der Dateien und diese von einem funktionierenden System zu kopieren. Ein Befehls-/Skriptblock (ausgeführt mit SYSTEM-Rechten, z.B. von einem RMM aus, als Shell C:\Windows\SysWow64\cmd.exe verwenden) kann so aussehen:

takeown /f "C:\Windows\System32\cmd.exe" icacls "C:\Windows\System32\cmd.exe" /grant SYSTEM:F icacls "C:\Windows\System32\cmd.exe" /reset /c takeown /f "C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.exe" icacls "C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.exe" /grant SYSTEM:F icacls "C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.exe" /reset /c

Speziell bei der cmd.exe kann es allerdings vorkommen, das die Befehle zwar vordergründig erfolgreich ohne Fehler durchlaufen, aber dennoch nichts im System geändert wurde. Hierfür habe ich noch keine Lösung, außer alles über den Explorer zu machen, gemeint ist Besitz übernehmen und Vollzugriff, und dann umbenennen/löschen und Kopie von einem funktionierenden System.

Hier noch ein Beispiel via Python (falls das RMM das hergibt, Tactical RMM kann das):

import subprocess # cmd subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'takeown /f C:\\Windows\\System32\\cmd.exe']) subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'icacls C:\\Windows\\System32\\cmd.exe /grant SYSTEM:F']) subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'icacls C:\\Windows\\System32\\cmd.exe /reset /c']) # PowerShell subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'takeown /f C:\\Windows\\System32\\WindowsPowerShell\\v1.0\\PowerShell.exe']) subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'icacls C:\\Windows\\System32\\WindowsPowerShell\\v1.0\\PowerShell.exe /grant SYSTEM:F']) subprocess.run(['C:\Windows\SysWow64\cmd.exe', '/c', 'icacls C:\\Windows\\System32\\WindowsPowerShell\\v1.0\\PowerShell.exe /reset /c'])

Update 25.03.2025 – 10:04

Um beispielsweise mittels eines RMM herausfinden zu können welche Windows 11-Systeme betroffen sind, kann man folgendes Batch-Skript laufen lassen:

@echo off

rem Variable definieren

set ERROR=0

set ERRORFILE=FILE:

rem Den Zugriff auf die Dateirechte pruefen

rem Die wichtigsten/aktuell genutzten Dateien

set FILE="C:\Windows\System32\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\System32\WindowsPowerShell\v1.0\PowerShell.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

rem Vmtl. Optional, aber evtl. relevant für sfc und Windows Updates

set FILE="C:\Windows\SysWOW64\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\amd64_microsoft-windows-commandprompt_31bf3856ad364e35_10.0.26100.7309_none_26d8b445ca5c00b4\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\amd64_microsoft-windows-commandprompt_31bf3856ad364e35_10.0.26100.7920_none_269aa259ca89f45f\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\wow64_microsoft-windows-commandprompt_31bf3856ad364e35_10.0.26100.7309_none_312d5e97febcc2af\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\wow64_microsoft-windows-commandprompt_31bf3856ad364e35_10.0.26100.7920_none_30ef4cabfeeab65a\cmd.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

rem Mit dieser Dateien gab es teilweise Probleme, gemeint ist Rechte weg.

set FILE="C:\Windows\WinSxS\amd64_microsoft-windows-powershell-exe_31bf3856ad364e35_10.0.26100.5074_none_0509cc22b212fde4\powershell.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\amd64_microsoft-windows-powershell-exe_31bf3856ad364e35_10.0.26100.5074_none_0509cc22b212fde4\powershell.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

set FILE="C:\Windows\WinSxS\amd64_microsoft-windows-powershell-exe_31bf3856ad364e35_10.0.26100.5074_none_0509cc22b212fde4\powershell.exe"

icacls %FILE% > nul

if %ERRORLEVEL% neq 0 (

set ERROR=1

set ERRORFILE=%ERRORFILE% %FILE%,

)

rem Ausgabe/Rueckgabewert setzen

echo %ERROR%

echo %ERRORFILE%

exit /b %ERROR%

Startet das Skript bzw. die cmd.exe schon gar nicht, bekommt man ein “Zugriff verweigert”, dann weiß man auch schon, das etwas nicht stimmt. Läuft das Skript und gibt einen Rückgabewert 1 aus, gibt es ebenfalls einen Treffer, das eine der geprüften Dateien keine Berechtigungen mehr hat. Die Ausgabe enthält einmal (zusätzlich) den Rückgabewert und bei “FILE:” stehen die betroffenen Dateien.

Macht man das Ganze über ein RMM ist es hilfreich, wenn eine Benachrichtigung oder Alarmierung stattfindet, wenn der Rückgabewert 1 ist. So lassen sich die betroffenen Systeme leicht identifizieren.

Update 25.03.2026 – 13:05

Auf Systemen auf denen nur die “cmd.exe” kaputt ist, kann man folgende Befehle in der PowerShell (mit SYSTEM-Rechten) ausführen lassen:

cd c:\windows\system32 takeown /f C:\Windows\System32\cmd.exe icacls C:\Windows\System32\cmd.exe /reset /c

Update 25.03.2026 – 18:34

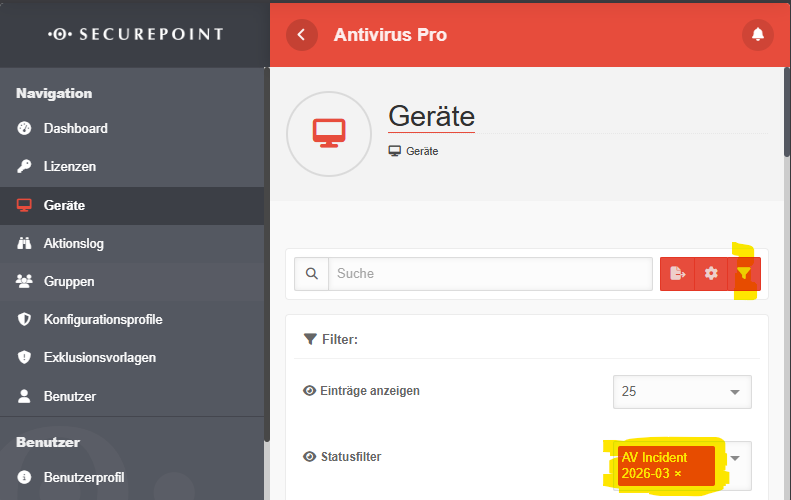

Ein Kollege hat kurioserweise auf ein anderes Ticket eine PDF-Anleitung vom Support erhalten, in dem die manuellen Schritte zur Wiederherstellung der Berechtigungen beschrieben sind. Im AV-Portal kann man unter “Geräte” einen Filter setzen, um die betroffenen Systeme anzeigen zu lassen (siehe Screenshot). Vielen Dank an Peter für diese Infos. Seltsamerweise finden sich zumindest bei uns ein paar Systeme, die scheinbar nicht betroffen sind, da dort die cmd.exe und powershell.exe funktionieren und mein Skript ebenfalls meldet, das alles in Ordnung sei.

Update 26.03.2026 – 19:45

Im Securepoint Antivirus Pro Changelog findet sich ebenfalls eine Anleitung zum Wiedererlangen der Berechtigungen.

Update 27.03.2026 – 22:25

Securepoint hat die Anleitung wieder aus dem Changelog des AV entfernt.

Update 30.03.2026 – 15:28

Seitens Securepoint gab es nun doch ein Mailing an die Partner mit dem Verweis auf diesen neu eingestellten Wiki-Eintrag:

https://wiki.securepoint.de/AV/False-Positive-cmd-powershell

Wie hat Dir der Artikel gefallen ?

Du möchtest den Blog unterstützen ?

Neben PayPal.ME gibt es noch weitere Möglichkeiten, lies hier wie du diesen Blog unterstützen kannst.

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Gibt es hier von Securepoint oder IKARUS eine Meldung ob das ein false alarm ist? Ich sehe gerade auch die Meldung das powershell und cmd in Quarantäne gepackt wurden.

Meines Wissens nach nein. Muss aber ein false-positive sein, da der AV schon bockt wenn man nur “cmd” schon sucht.

Ich weis nicht wie genau die Arbeiten. Aber habe das als Fehlalarm bzw zu Prüfung gemeldet und direkt eine Nachricht von IKARUS erhalten das es ein false-positive ist. Aber ob man sich darauf verlassen kann (automatisch generierte Antwort) ist die frage.

Bei mir ist es auch powershell und cmd was geblockt wurde.

Meiner Erfahrung nach klappt das ganz gut mit den Meldungen ans Lab und das dann nach Rückmeldung zügig ein Update kommt.

Wird vmtl. dauern bis dass das Update bei allen angekommen ist. Bin gerade auf einem Client drauf, da ist noch alles schlecht. Aber die Nacht ist ja noch jung.

Sind es bei dir mehrere Clients mit securepoint AV die das gleiche melden ?

Yep, 59 bis jetzt, bei manchen Kollegen wesentlich mehr. Man bedenke allerdings, das die meisten Clients über Nacht aus sind.

Das sind einige Clients ohje. Dann erst mal abwarten ob die das bis morgen bzw in der Nacht behoben haben.

Aber es beruhigt mich schon mal das ich nicht alleine das Problem habe mit meinen Clients.

Vielen Dank für dein Beitrag und die Updates von dir!

Wenn ich es richtig verstanden habe, dann tut sich zumindest bei einem Kollegen schon was, das die Clients wieder grün werden. Hier bewegt sich noch nichts. Braucht man Geduld.

Danke, mach’ ich gerne.

Es gibt ein Update: Virendatenbank 109088 (19.03.2026 23:43). Die ersten Systeme sind bereits wieder grün.

Schreibt mal bitte was bei euch der auslösende Prozess war.

Seht ihr im IKARUS anti.virus Portal bei der Meldung rechts unter dem “i” bei “Aktionen” für weitere Informationen.

Bei uns war es die Patch-Management-Software Action1 (“Prozess C:\Windows\Action1\action1_agent.exe (4196)”).

Danke

Guten morgen Andy,

bei mir sind einige Geräte auch wieder Grün. Aber ich frage mich gerade wie ich Powershell und CMD wiederherstellen kann. Securepoint AV lässt mir keine Option zu diese wiederherzsutellen.

Wie machst du das?

Ah hab jetzt mit sfc /scannow CMD und Powershell wieder zurück 🙂

Soweit ich es mitbekommen habe wurde nichts gelöscht, nach dem nächtlichen Update ging es einfach wieder. Dürfte allerdings davon abhängen wie man mit Funden umgeht. Bei uns und unseren Kunden landet erstmal alles in der Quarantäne. Im Regelfall machen wir dann auch nur Sicherm & Löschen.

Wir haben nur die IKARUS-Engine in Form von Securepoint AV im Einsatz, daher gibt’s die Info so in der Form nicht.

Schaue ich mir die Info bei Securepoint an steht da folgendes:

Prozess: C:\Windows\System32\conhost.exe (304)

Wäre interessant den Konsolenhost weiter zurückzuverfolgen, der muss ja auch durch einen Dienst oder z. B. durch die Aufgabenplanung gestartet worden sein. Leider zeigt der Windows-Taskmanager die Prozess-Struktur nicht an, aber der Process Explorer kann das schön anzeigen. Der Action1-Agent läuft z. B. wie alle Dienste auch unter der services.exe (und der wiederum unter wininit.exe).

Yep und wie das Ganze überhaupt zu Stande gekommen ist.

Leider gibt es Nachwirkungen in der Form, das die cmd.exe und powershell.exe nicht ausgeführt werden können (oder gar weg sind).

Habe den Beitrag gerade hierzu aktualisiert.

Von Securepoint gab es bislang keine Info zu der ganzen Geschichte. Haben den Native Ikarus-User was vom Hersteller gehört? Also ich meine von sich aus, ohne das man extra ein Ticket aufgemacht hat.

Soweit wie ich gesehen habe, hat die Sache keine großen Wellen geschlagen, zumindest in den von mir beobachteten IT-Medien ist mir keine Meldung aufgefallen.

Hallo Andy,

meine Vermutung geht in die Richtung das der Anzeigefilter die Systeme Listet die generell von dem false Positive betroffen waren. Nur die, die zu dem Zeitpunkt die CMD.EXE oder PowerShell genutzt haben (oder wollten) haben die Berechtigungen auf die Dateien verloren.

mfg Peter Hein

Soweit habe ich mir das auch schon gedacht und evtl. hat das Datenbank-Update auf dem einen oder anderen System die cmd und PS auch wieder freigegeben.

Das Ergebnis des Filters habe ich mal abgearbeitet, manche Systeme vielen bei meinem Check schon auf und wurden gefixt. Andere Systeme die laut Filter betroffen sind funktionieren sowohl beim Check mit meinem Skript als auch wenn man es am System selbst mit cmd und PS versucht.