Scheitert nach einem Update des Mac OS X OpenVPN-Clients Tunnelblick oder einer pfSense-Firewall der VPN-Verbindungsaufbau zu einer Securepoint UTM, so kann dies an einem zu kurzem Diffie-Hellman-Schlüssel liegen.

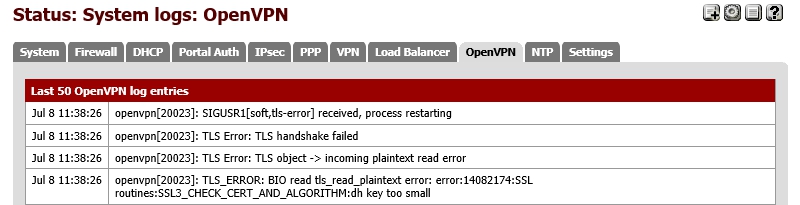

Im OpenVPN-Log einer pfSense sieht das z.B. so aus:

Hintergrund dieses Umstands ist die Logjam-Attacke, die auf zu kurze DH-Schlüssel basiert. Neuere OpenSSL-Versionen, die unter anderen von OpenVPN genutzt werden, verweigern bei zu kurzen Schlüsseln (<= 512 bit) den Verbindungsaufbau. Die Lösung dieses Problems besteht in der Verwendung größerer Schlüssel.

Hintergrund dieses Umstands ist die Logjam-Attacke, die auf zu kurze DH-Schlüssel basiert. Neuere OpenSSL-Versionen, die unter anderen von OpenVPN genutzt werden, verweigern bei zu kurzen Schlüsseln (<= 512 bit) den Verbindungsaufbau. Die Lösung dieses Problems besteht in der Verwendung größerer Schlüssel.

In diesem Fall müssen die Schlüssel auf der Securepoint UTM neu generiert werden. Beschrieben ist dieser Vorgang im Securepoint-Forum unter

Securepoint Support Forum – SSLVPN / DH Key too small

Für Securepoint OS v11 sind folgende Schritte notwendig:

- Einen root-Benutzer anlegen.

- Per ssh mit der UTM verbinden.

- Folgende Befehle ausführen:

sqlite3 /tmp/running.db "update openvpn set openvpn_dh_size = 1024, openvpn_dh_data = '`openssl dhparam 1024`' where openvpn_dh_size < 1024" spcli system config save spcli appmgmt config spcli appmgmt restart application openvpn

In der Regel sollte kein Neustart der UTM notwendig sein. Im Forum findet sich allerdings die Meldung, das zumindest bei einem Anwender erst nach einem Neustart alles funktionierte.

Für v10 findet sich im verlinkten Forum-Beitrag ebenfalls eine entsprechende Beschreibung.

Troubleshooting

Bei einem Kunden der eine Standortvernetzung verwendet, lies sich der OpenVPN-Dienst auf einer pfSense nicht mehr starten bzw. dieser Stürzte sofort ab, nachdem auf der Securepoint UTM der neue DH-Schlüssel erzeugt worden war. Nach einem Neustart der pfSense lief alles wieder wie es sollte.

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Schreibe einen Kommentar