Ein Kunde hat sich irgendwoher eine günstige IP-Kamera beschafft und wir sollten diese dann in Betrieb nehmen und installieren.

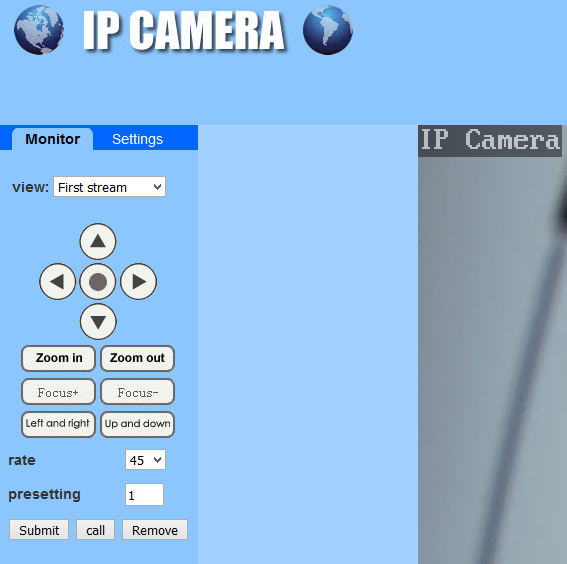

Schon allein der Anblick der Weboberfläche ist “überwältigend”:

Ok, könnte schlimmer sein, könnte aber auch schöner sein. Grundsätzlich funktioniert Sie, benötigt allerdings einen Adobe Flash Player im Browser. Smartphone-App habe ich nicht getestet, soll es aber laut Handbuch geben.

Ok, könnte schlimmer sein, könnte aber auch schöner sein. Grundsätzlich funktioniert Sie, benötigt allerdings einen Adobe Flash Player im Browser. Smartphone-App habe ich nicht getestet, soll es aber laut Handbuch geben.

Trotz das alle möglichen Dienste (DDNS, P2P, …) deaktiviert sind und die IP-Einstellungen per Hand vergeben wurden, lässt sich anhand der “States”, also der Verbindungstati, die man bei einer pfSense-Firewall wunderbar unter “Diagnostics – States” einsehen und filtern kann, erkennen, das diese Kamera unter anderem den Google-DNS (IP: 8.8.8.8) abfragt und “nach Hause” telefoniert. So werden mehrere IP-Adressen von Alibaba angesprochen. Was genau kommuniziert wird, wurde nicht untersucht. Anhand der Datenmengen ist es auf jeden Fall nicht der RTSP-Stream des Kamera, also kein Livebild. Das z.B. ein Zeitserver (time.nist.gov) abgefragt wird, geht wiederum in Ordnung.

Als Vergleich musste eine Instar-Kamera herhalten, dort wurde nicht ungewollt bzw. ungefragt nach außen kommuniziert.

So bleibt irgendwie der fade Beigeschmack, das diese “China-Cam” unter Umständen etwas macht, was man nicht möchte und schlimmstenfalls zudem angreifbar ist. Ferner ist nicht klar, wie es mit Firmware-Updates aussieht, da es keine Hersteller-Angaben gibt.

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Ich habe mir auch mal so eine billigie IP_Cam gekauft – einfach mal um mit der Synology Surveilance Station etc. etwas spielen zu können.

Um diese Heimfunkerei zu umgehen, habe ich als Gateway einfach eine IP festgelegt die nicht vergeben ist, die Surveilance Station funktioniert dennoch mit der Cam ohne Probleme.

bei den heutigen Preisen mancher China Cams sollte man schon echt aufpassen – kein wunder, dass da einige nachhause telefonieren!

Ich würde das auch gerne mal bei meinen Kameras ausprobieren. Leider habe ich aber keine pfSense-Firewall. Kennst du noch eine andere Möglichkeit wie man herausfinden kann, ob Kameras ungewollte Datenkommunikationen durchführen?

Ich hatte schon ein paar China Kameras (die ganz billigen zum Glück nicht) doch bei den meisten leider auch ein ungutes Gefühl, ob nicht doch meine Daten im Ausland gespeichert werden.

Beste Grüße

Adrian

Hallo Adrian,

eine weitere Möglichkeit wäre, eine IP-Cam an einen Switch mit Mirror-Port zu hängen und dann den Netzwerkverkehr z.B. mit Wireshark mitzuschneiden und zu analysieren.

Was mir da noch ein fällt: Falls ihr eine FRITZ!BOX verwendet, könnte man auch dort einen Paketmitschnitt erstellen und Diesen auswerten:

AVM FRITZ!Box: Paketmitschnitt erstellen

Hi Andy,

ich danke dir für die schnellen Antworten! Habe hier tatsächlich eine FRITZ!BOX und werde mal die Paketmitschnitt + Wireshark Kombi ausprobieren. Scheint eine sehr mächtige Software zu sein. Ich danke dir vielmals!

Beste Grüße

Adrian

Jepp, leider nicht ganz trivial, aber wenn man ein paar Dinge mal raus hat sehr hilfreich. Tipp: Den Mitschnitt in Wireshark auf die IP-Adresse der Cam filtern, dann wird’s schon mal übersichtlicher.

Moin Andy!

Ich wollt noch einmal kurz berichten, wenn es genehm ist. Gerade mal mit einer Lupusnet LE203 ausprobiert und ein paar Minuten den Netzwerkverkehr über die FRITZ!Box aufgezeichnet und anschließend per Wireshark ausgewertet. Hier scheint alles sauber zu sein (hätte mich sonst aber auch gewundert). Mal schauen was die Zukunft bringt 🙂

Danke dir für die hilfreichen Tipps!

Beste Grüße

Adrian

Danke für die Info.

Hätte von Lupus auch nichts anderes erwartet, aber man weiß ja nie 😉

Hallo Andy,

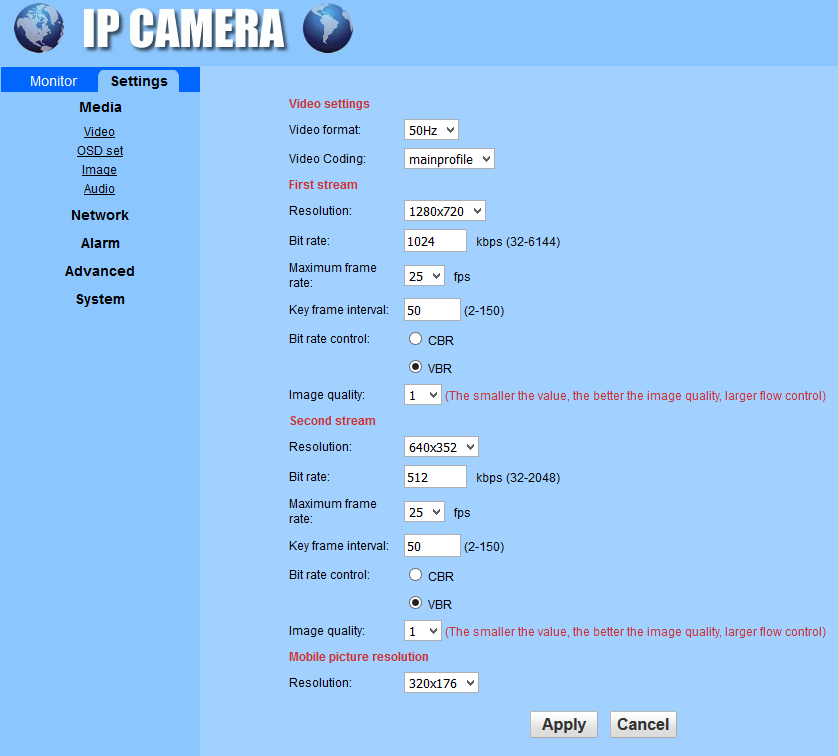

der 2. Screenshot erinnert mich ein wenig an die Oberfläche meiner Hikvision Kameras, allerdings nicht ganz so amateurhaft, siehe mein Bericht hier: http://www.keichel.org/2020/03/14/hikvision-ip-kameras/

Hikvision ist Weltmarkführer für Sicherheitskameras, da hofft man natürlich, dass die es mit dem Datenschutz ernster nehmen.

Aber ich werde das wohl demnächst auch mal mit Wireshark überprüfen.

MfG Sickboy