Streikt die reguläre Internetanbindung, so muss man ggf. schnell auf eine Alternative umschwenken. In Szenarien in denen soetwas von Anfang an eingeplant ist, ist man in der Regel gut vorbereitet. Anders ist es wenn es einen überraschend trifft und man schnell reagieren muss.

Vorgeschichte

Ein Kunde mit einem Business-Anschluss der Telekom geriet unfreiwillig in die Situation das kein Telefon und Internet mehr funktionierte, nachdem der Telefonanlagen-Lieferant eigenmächtig zum einen die Rufnummern auf seine Cloud-Anlage portierte und zum anderen bei der Telekom die Telefonie des Kunden kündigte.

Da es beim rosa Riesen außer bei den Standleitungen keine einzelnen Internetanschlüsse gibt (immer nur in Verbindung mit Telefonie, Sonderfälle ausgenommen), fasste dieser die Telefonie-Kündigung als Anschlusskündigung auf. Folglich fiel auch des bestehende VDSL weg. Kurzum wurde der gesamte Standort aus dem Bestand des Kunden gelöscht und nichts ging mehr.

Das Ganze fiel uns dann dank des Monitorings auf, als Mitten in der Nacht der betreffende Standort offline ging. Noch bevor der Kunde überhaupt etwas von seinen “Glück” wusste, hatten wir bereits die Telekom kontaktiert. Die gesamte Geschichte hat einen gewissen Umfang und wird ein Nachspiel für den Telefonanlagen-Anbieter haben, da es weder einen Vertrag noch eine Einwilligung des Kunden gibt. Eigentlich sollte nur eine bestehende Telefonanlage von einem anderen Standort umzugsbedingt übernommen werden. Aber nun zurück zum eigenlichen Thema.

Da sich die Telekom nicht dazu in der Lage sah, kurzfristig (d.h. sofort) den Anschluss wieder zu beleben, wurde kurzerhand eine vorhandene bis dato ungenutzte FRITZ!Box 7490 als auch ein Smartphone mit 2 GB Tarif als LTE-Fallback an einen pfSense-Router angebunden.

Das Ganze war ein schneller workaround mit vor Ort vorhandenen Mitteln. Sauberer kann man dies entweder mit einem kompatiblen Stick direkt an der pfSense oder via LTE-Router lösen.

WLAN-Tethering aktivieren und FRITZ!Box als WLAN-Client konfigurieren

Zuerst wurde im Smartphone das WLAN-Tethering aktiviert und die FRITZ!Box als WLAN-Client konfiguriert (Einfach dem Ersteinrichtungs-Assistenten folgen, alternativ via “Internet – Zugangsdaten”). Via Notebook und Netzwerkkabel an der FRITZ!Box wurde dann geprüft, ob soweit die Internetverbindung steht.

Wichtig: Muss das Smartphone längere Zeit so betrieben werden, dieses unbedingt ans Netzteil/Ladegerät anschließen!

Fallback in pfSense konfigurieren

Natürlich hätte man auch die WAN-Schnittstelle umkonfigurieren können, da allerdings nicht klar war, wann der VDSL-Anschluss wieder funktioniert, wurde auf die Fallback-Lösung zurückgegriffen. Der Vorteil liegt darin, das man nun auf zukünftige Ausfälle besser vorbereitet ist und man die WAN-Schnittstelle nicht wieder zurückstellen muss.

Voraussetzung für Fallbackup bzw. bei pfSense “Multi-WAN” genannt ist, das die zugrundeliegende Hardware mehrere Netzwerkschnittstellen hat. Bei dem vorhandenen Gerät stehen insgesamt Vier zur Verfügung. Nummer Eins ist dabei WAN und mit dem VDSL-Modem verbunden, Nummer Zwei wird für’s LAN verwendet. Drei und Vier wurden bislang nicht verwendet und waren bis dato nicht konfiguriert.

Schnittstelle einrichten

Im Web-Interface auf “Interfaces – OPT1” klicken und die Schnittstelle aktivieren und bei “IPv4 Configuration Type” “DHCP” einstellen. Die Haken bei “Block private networks” und ggf. bei “Block bogon networks” entfernen. Die FRITZ!Box verwendet per Standard als WLAN-Client das IP-Netz 192.168.188.x/24.

Falls das Interface noch nicht zugewiesen wurde, dieses zuerst über “Interfaces – Assign” nachholen.

Unter “Status – Interfaces” kann geprüft werden ob das Interface “läuft” und eine IP-Adresse erhalten hat.

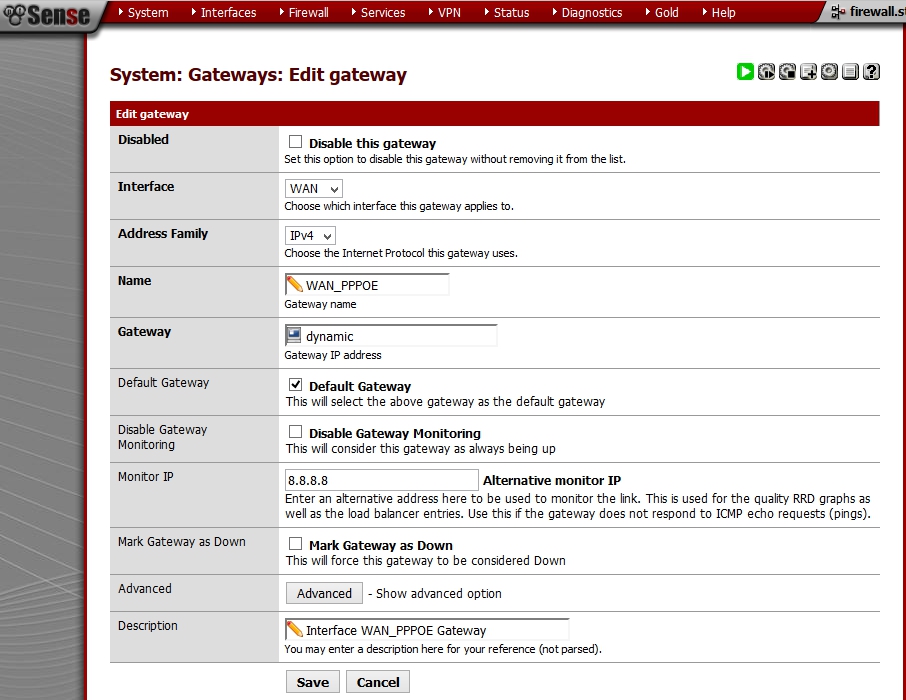

Gateway einrichten

Sofern noch nicht vorhanden, muss das OPT1-Interface als Gateway angelegt werden. Dazu unter “System – Routing – Gateways” zunächst prüfen, ob dort bereits ein Eintrag besteht, andernfalls einen hinzufügen.

Wichtig: Die “Monitor IP” bei allen Gateways konfigurierien, siehe “Vorsicht Falle / Troubleshooting”!

Unter “Status – Gateways” kann der Zustand überprüft werden.

Gateway Group anlegen

Zunächst müssen die Gateways die verwendet werden sollen als Gruppe zusammengefasst werden. An dieser Stelle wird zudem festgelegt, wie die einzelnen Interfaces gewichtet werden und mit welchem Trigger gearbeitet wird.

Unter “System – Routing – Groups” eine neue Gruppe anlegen, einen Namen vergeben, die Gateways auswählen und bei “Tier” die Gewichtigung vorgeben. Bei “Trigger Level” “Member Down” einstellen und auf die Schaltfläche “Save” klicken.

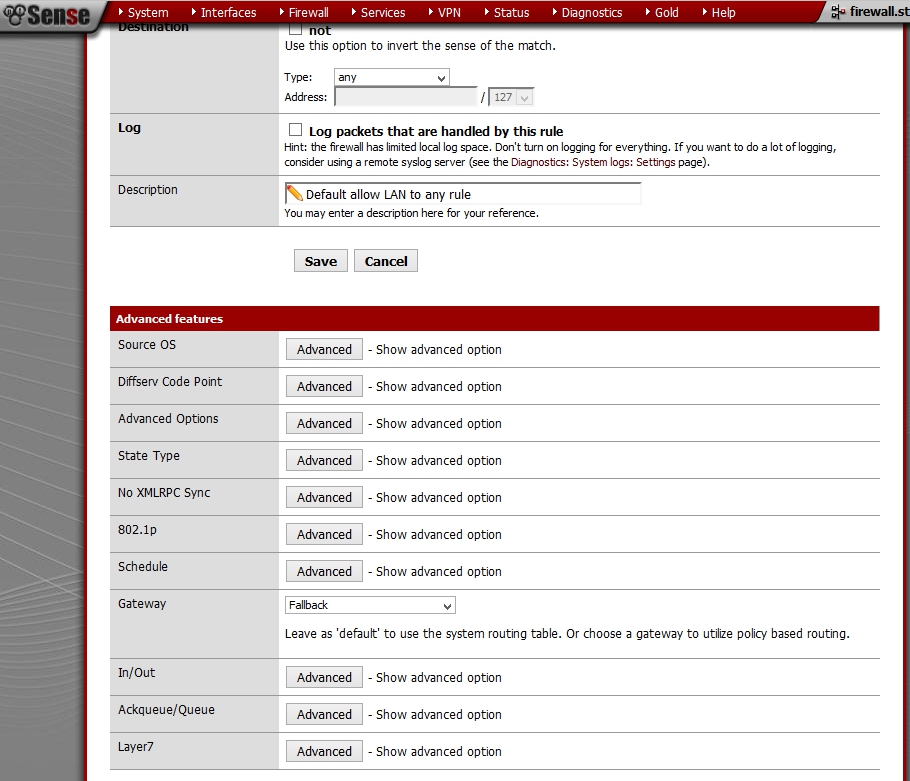

Firewall-Regeln anpassen

Firewall-Regeln anpassen

Von Haus aus greifen die Firewall-Regeln für das LAN beim Standard-Gateway, das i.d.R. die erste WAN-Schnittstelle ist. Damit man nun wieder ins Internet kommt, müssen die Regeln für’s LAN angepasst werden. Dazu zu ändernde Regel bearbeiten und unter “Advanced features” bei “Gateway” auf “Advanced” klicken. Nun die zuvor erstellte “gateway group” auswählen.

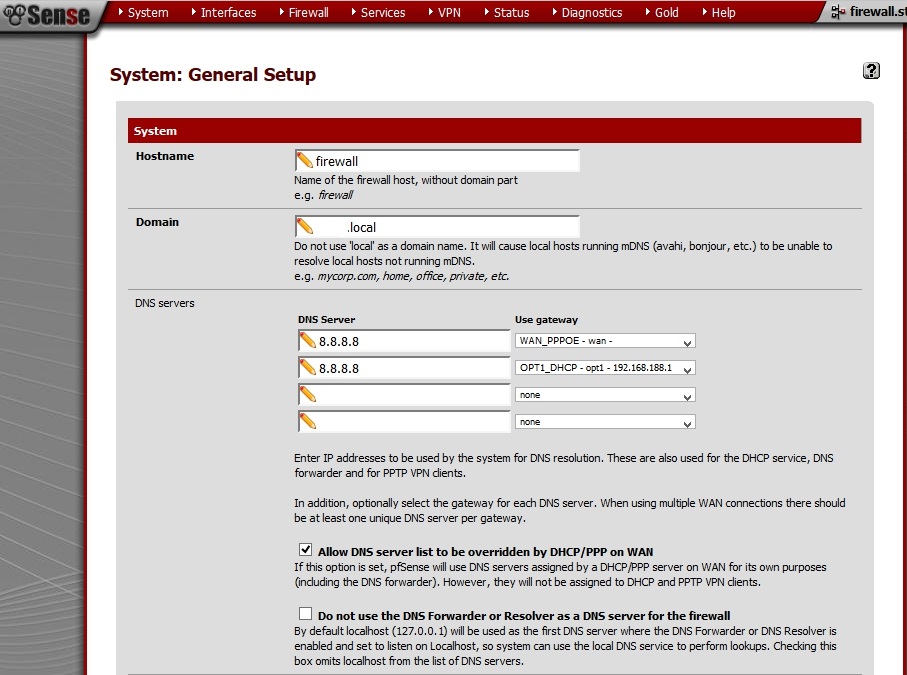

DNS konfigurieren

DNS konfigurieren

Wird der “DNS Forwarder” oder “DNS Resolver” von pfSense verwendet, so sollte unter “System – General Setup” bei “DNS servers” ein jeweils anderer DNS-Server pro Gateway konfiguriert werden.

Bemerkung: Im Screenshot sind fälscherweise zwei identische DNS-Server angegeben. Diese Einträge können so nicht gespeichert werden, man erhält einen entsprechenden Hinweis.

Sollte es zu Schwierigkeiten bei der Namensauflösung kommen bzw. diese nicht funktionieren, kann das Festlegen der ausgehenden Schnittstellen Abhilfe schaffen:

Sollte es zu Schwierigkeiten bei der Namensauflösung kommen bzw. diese nicht funktionieren, kann das Festlegen der ausgehenden Schnittstellen Abhilfe schaffen:

Auf “Services – DNS-Resolver” klicken und bei “Outgoing Network Interfaces” das Interface “WAN” und “Fallback” auswählen, alle Anderen dabei abwählen.

Vorsicht-Falle / Troubleshooting

Als Falle kann sich erweisen das pfSense per Standard das Gateway des Anbieters anpingt, um zu ermitteln ob die Verbindung steht. An mehreren Telekom-Anschlüssen mussten wir allerdings feststellen, das anscheinend diese Anfragen (icmp echo request) geblockt werden. Folglich wird unter “Status – Gateways” für das betreffende Interface “Offline” angezeigt selbst wenn die Verbindung besteht.

Kurios ist allerdings, das man von einem anderen (Telekom-)Anschluss aus das Gateway erreichen, d.h. Anpingen, kann. Ob das nun ein Fehler in pfSense oder von der Telekom beabsichtigt ist konnte noch nicht geklärt werden. Allerdings weisst folgender Thread eher auf einen Bug hin, der mit Version 2.3 behoben werden soll:

pfSense Forum – One dpinger gateway status offline

Abhilfe schafft unter “System – Routing – Gateways – <Interface>” in den Eigenschaften bei “Monitor IP” eine andere öffentliche IP-Adresse einzutragen. In diesem Beispiel eine von Google.

Eine funktionierte “Monitor IP” ist relevant, da sonst das System nicht mitbekommt, wann eine Schnittstelle wirklich on- bzw. offline ist und folglich keinen Schwenk auf das andere Gateway vornimmt!

Eine funktionierte “Monitor IP” ist relevant, da sonst das System nicht mitbekommt, wann eine Schnittstelle wirklich on- bzw. offline ist und folglich keinen Schwenk auf das andere Gateway vornimmt!

Ausgehend von diesem Szenario muss zudem für das OPT1-Interface eine öffentliche IP-Adresse bei “Monitor IP” angegeben werden, da sonst nur die FRITZ!Box angepingt wird. Da diese immer erreichbar ist, unabhängig davon ob nun die WLAN-Verbindung zum Smartphone besteht oder ob die LTE-Verbindung verfügbar ist, würde das System nicht mitbekommen, ob nun ein Internetzugang über diesen Weg möglich ist oder nicht. In diesem Fall haben wir wieder eine Google-Adresse (“8.8.4.4”) verwendet. Die “Monitor IP”-Adressen müssen sich unterscheiden, da sonst keine eindeutige Zuordnung zum Interface vorgenommen werden kann. Das Web-Interface weisst einen bei doppelten Adressen entsprechend darauf hin.

Quelle

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Da haben sich ein paar Schreibfehler eingeschlichen – die Vergangenheitsform von ausfallen/auffallen –> ist “fiel” nicht “viel”.

hallo Andy

Danke für den Teil: Vorsicht-Falle / Troubleshooting. Auch heute im 2021 immer noch aktuell. Konnte dadurch mein Problem beheben (Natürlich auf einer aktuellen PFSense Version.. 😉