Wer Terminalserver auf neuere Versionen wie z.B. 2012 R2 migriert oder solche einführt und bislang gebrauch von der Remoteüberwachung gemacht hat, um Benutzerunterstützung leisten zu können, der wundert sich möglicherweise über den fehlenden Eintrag im Task-Manager.

Leider gehört diese Funktion zu denjenigen, die Microsoft seit Windows Server 2012 (kaputt) optimiert. War die Funktion unter 2012 schlichtweg entfernt worden, steht diese bei 2012 R2 wieder zur Verfügung, wenngleich ohne Eintrag im Task-Manager. Die bislang einfache Nutzung an dieser Stelle ist hinfällig. Parallel zum Aufruf über den Task-Manager kann die Terminaldiensteverwaltung (Windows Server 2003) bzw. Remotedesktopdienste-Manager (Windows Server 2008 R2) verwendet werden.

Nach wie vor vorhanden, aber nicht mehr ganz so einfach zu nutzen

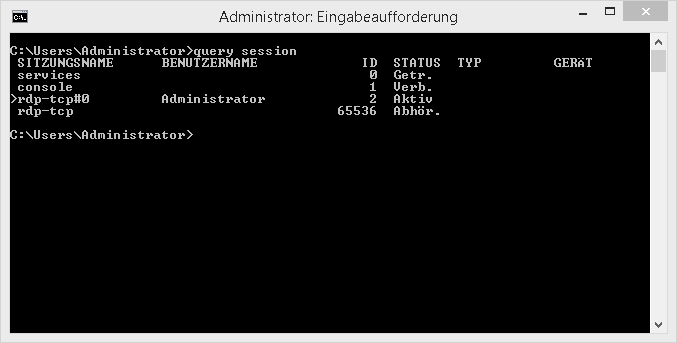

Man kann dennoch die Remoteüberwachung nutzen, nur leider nicht mehr ganz so einfach, wenn es nicht gerade über den Server Manager erfolgen soll (Link). Zunächst muss über die Eingabeaufforderung (alternativ über die Powershell) die Session-ID des Benutzers ermittelt werden, zu dem man sich verbinden möchte:

query session

Die Ausgabe verrät dann die IDs:

Nun startet man eine Remotedesktopverbindung mit den entsprechenden Parametern:

mstsc /v:localhost /shadow:3 /control

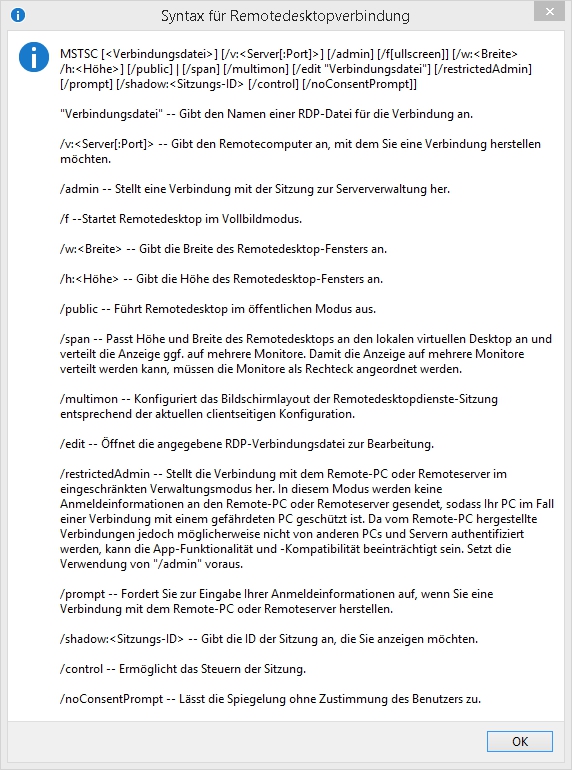

Wichtig ist der Parameter “control”, andernfalls kann man nur Zusehen, aber selbst keine Kontrolle (Tastatur/Maus) ausüben. Interessant sind in diesem Zusammenhang die weiteren möglichen Parameter:

Update 04.01.2015

Etwas schneller als die Befehle per Hand einzugeben funktioniert die Remoteüberwachung mit Hilfe eines Skripts:

rdp-shadow.cmd – Kleines Skript zur schnelleren Remoteüberwachung von Terminalserver-Benutzern

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Danke für die Anleitung…mal wieder ein perfektes Beispiel dafür, wie Microsoft es einfach nicht lassen kann, perfekt funktionierende Werkzeuge zu verschlimmbessern…