Beim vergangenen IT-Stammtisch (Grüße an dieser Stelle) kam die Frage auf, wie bei Ubiquiti UniFi eine Anbindung an das Active Directory erfolgen kann, um WLAN-Nutzer auf einem Schul-Campus mittels Benutzername und Kennwort zu authentisieren.

Wenn z.B. sowohl die gesamte Schülerschaft als auch der Lehrkörper und die Verwaltung bereits als Benutzer im Active Directory angelegt sind und diverse Ressourcen im LAN nutzen, ist der Gedanke naheliegend, das die vorhandenen Zugangsdaten für die WLAN-Anmeldung genutzt werden könnten.

Eine direkte Anbindung an das Active Directory bietet der Ubiquiti UniFi Controller nicht, dafür allerdings die Nutzung eines RADIUS-Servers. Letztgenannter kann auf einem Windows Server 2019 als Rolle in Form des NPAS (Network Policy and Access Services, f.k.a. NPS, Network Policy Server, dt. Netzwerkrichtlinien- und Zugriffsdienste) eingerichtet werden.

Zur Info: Abgesehen von der hier erwähnten Anmeldung via Benutzername und Kennwort besteht die Möglichkeit Zertifikate zu nutzen, siehe dazu die Links am Ende dieses Beitrags.

Windows Server 2019 vorbereiten

- Den “Server-Manager” starten und für den gewünschten Server via “Rollen und Features hinzufügen” die Rolle “Netzwerkrichtlinien- und Zugriffsdienste” installieren.

- Ggf. den Server neustarten und anschließend den Server-Manager neustarten.

- Im “Server-Manager” zu “NPAS” wechseln, den entsprechender Server mit der rechten Maustaste anklicken oder alternativ auf “Tools” und “Netzwerkrichtlinienserver” klicken.

- Bei “Erste Schritte” “RADIUS-Server für drahtlose oder verkabelte 802.1X-Verbindungen” auswählen und auf “802.1X konfigurieren” klicken.

- Bei “802.1X-Verbindungstyp auswählen” den Punkt bei “Sichere Drahtlosverbindungen” setzen.

- Einen neuen RADIUS-Client hinzufügen:

Einen Anzeigenamen vergeben und als IP oder DNS-Eintrag den Access Point (nicht den Controller!) eintragen. Daraus ergibt sich, das alle Access Points als RADIUS-Clients eingetragen werden müssen! An dieser Stelle ist das maximale Limit der jeweiligen Windows Server-Ausgabe zu beachten!

Einen geheimen Schlüssel eintragen bzw. generieren. - Bei “Authentifizierungsmethode auswählen” nun “Microsoft: Geschütztes EAP (PEAP)” auswählen.

- Die Benutzergruppen die sich anmelden dürfen auswählen.

Bemerkung am Rande: Mitunter kommt es vor das in der MMC “Netzwerkrichtlinienserver” unter “RADIUS-Clients” die Clients doppelt dargestellt werden, es handelt sich lediglich um einen Anzeigefehler der in der Regel nach einem Neustart der MMC behoben ist.

Ubiquiti UniFi Controller konfigurieren

- Am Ubiquiti UniFi Controller anmelden.

- Zu “Einstellungen – Profile” wechseln.

- Ein neues Profil mit folgenden Einstellungen anlegen:

Einen Namen, z.B. “AD-NPAS”, vergeben.

Bei “RADIUS-Authentifizierungsserver” die IP-Adresse und den Port des NPS sowie den zuvor genutzten geheimen Schlüssel eintragen. - Zu “Einstellungen – Drahtlos-Netzwerke” wechseln.

- Ein neues WLAN-Netz mit folgenden Einstellungen anlegen:

Einen Namen (SSID), z.B. “campus”, vergeben.

Bei “Sicherheit” “WPA2 Enterprise” auswählen.

Bei “RADIUS-Profil” das zuvor angelegte Profil auswählen.

Endgerät(e) (z.B. Smartphone, Tablet) konfigurieren

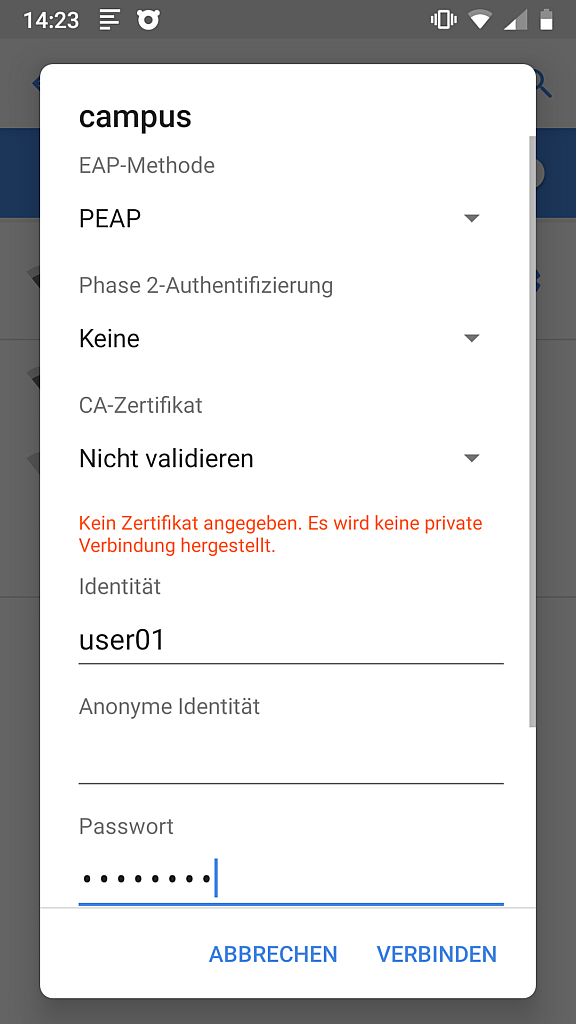

Am Beispiel von Android 9 sieht die notwendige Konfiguration wie folgt aus:

Wenn man mehr Sicherheit haben oder je nach Client eine Zertifikatswarnung vermeiden möchte, muss der CA vertraut werden. Dies erfordert dann entweder öffentliche Zertifikate oder bei Domänen-Mitgliedern die automatische Zertifikatsverteilung oder manuell den Import des CA-Zertifikats.

Wenn man mehr Sicherheit haben oder je nach Client eine Zertifikatswarnung vermeiden möchte, muss der CA vertraut werden. Dies erfordert dann entweder öffentliche Zertifikate oder bei Domänen-Mitgliedern die automatische Zertifikatsverteilung oder manuell den Import des CA-Zertifikats.

Troubleshooting

Manche Fehler baut man unabsichtlich oder es kommt zu anderen unerwarteten Dingen: Im Testlab befindet sich der Windows Server hinter einer Hardware-Firewall, während der UniFi Controller und der Access Point sich in einem anderem Netz befinden. Bei ersten Verbindungsversuchen wunderte ich mich, das zwar laut SmartSniff und Wireshark die RADIUS-Anfrage bis zum NPAS durchkamen, aber es danach nicht weiterging, sprich die Clients sich nicht am WLAN anmelden konnten.

Ursache dafür war bzw. ist die Windows-Firewall: Obwohl es eine Richtlinie mit dem Namen “Netzwerkrichtlinienserver (RADIUS-Authentifizierung – UDP – eingehend)” gibt und diese sowohl aktiviert als auch für den Port 1812/udp durchlässig (keine Einschränkung hinsichtlich Netzwerkkategorie oder auf bestimmte Subnetze) ist, kommt die Anfrage nicht beim NPAS an. Interessanterweise steht auch nichts im eigens aktiviertem Firewall-Log. Als Workaround kann man eine Port-Regel erstellen die 1812/udp zulässt.

Als weiterers kann hilfreich sein im NPAS die Kontoführung zu aktivieren und das Ganze in eine Protokolldatei schreiben zu lassen. Zusätzlich speziell den Haken bei “Verbindungsanforderungen bei Protokollierungsfehlern verwerfen” entfernen um weitere Erkenntnisse zu erlangen.

Abschlussbemerkung und Danksagung

Zum Abschluss noch ein Dankeschön nach Köln zu einem Kollegen der die nötige Richtung vorgegeben hat.

Quelle:

Ubiquiti – Blog – Managing RADIUS Authentication with UniFi Dieser Link bzw. Beitrag ist leider nicht mehr verfügbar (Stand: 20.10.2021)

Via Wayback Machine findet man den Beitrag noch:

Vielen Dank an Sven für die Info (Stand: 23.02.2022)

Windows: Drahtgebundenes LAN, 802.1X und NPS

Windows: Wireless LAN, 802.1x und NPS

Verheiratet, Vater von zwei Kindern, eines an der Hand, eines im Herzen. Schon immer Technik-Freund, seit 2001 in der IT tätig und seit über 15 Jahren begeisterter Blogger. Mit meiner Firma IT-Service Weber kümmern wir uns um alle IT-Belange von gewerblichen Kunden und unterstützen zusätzlich sowohl Partner als auch Kollegen.

XING

XING

Hi! Was für Access Points nutzt du? Mit UniFi Controller meinst du die Software oder? Gruß Flo

Hallo Flo,

UniFi AC Pro und ja, die Software:

Ubiquiti UniFi AC Pro AP und UniFi Network Controller im Test

Was passiert mit Geräten, die kein 802.1x unterstützen?

Geht es um Endgeräte wie Smartphones, Drucker, etc. oder um Infrastruktur wie z.B. Switche?

Unabhängig davon: Alle Geräte die sich mangels Unterstützung oder Konfiguration nicht authentifizieren können bekommen keine Verbindung.

Es gibt (unabhängig von Ubiquiti) verschiedene mögliche Szenarien wie es dann weitergehen kann, wie z.B. generell kein Netzwerkzugang, nur eingeschränkter Zugang (nur Internet, kein LAN), Zugang nur zu einem bestimmten Teil-Netz, usw. Das Ganze ist dann u.a. davon abhängig ob WLAN oder LAN verwendet, als welche Geräteklasse sich ein Endgerät meldet (es gibt Möglichkeiten bsplw. IP-Telefone automatisch in ein bestimmtes VLAN zu packen), und mehr. Bei LAN-Geräten hat man zudem die Möglichkeit, einzelne Ports oder Port-Gruppen am Switch auf Authentifiziert zu stellen oder eine MAC-basierte Anmeldung zu gestatten.

Hi Andy,

gibt es eine Möglichkeit, die Ubiquiti Unifi Geräte an ein AZURE-AD anzubinden (Radius-Authentifizierung), ohne dass ein LOKALER NPS notwendig ist? Nach meinem Kenntnisstand nämlich nicht – außer vielleicht, wenn man den NPS in einer VM in Azure laufen lässt.

Gruß

Valentin

Hallo Valentin,

der NPS bzw. NPAS ist zwingend erforderlich, da dieser den Radius-Server der für 802.1X notwendig ist, stellt. Ohne anders ausgedrückt: Ohne geht es nicht.

Die Kommunikation zwischen den Radius-Clients und dem Radius-Server (also dem NPS oder NPAS) sollte man nicht unverschlüsselt durchs Internet schicken, d.h. per VPN zu einer VM bei Azure sollte möglich sein.

Gruß

Andy

Hi Andy,

alles klar – danke für Info! 🙂 Dann werde ich mir das VM-Thema mit VPN mal näher anschauen.

Gruß

Valentin

Hi Andy!

Tausend Dank für einen Artikel! Ich habe es zum laufen bekommen!

Nur nur eine Frage: Wo finde ich den Artikel mit der Zertifikatsbasierten Authentifizierung?

Ich habe selbst mal geschaut und diesen Beitrag gefunden:

https://docs.aerohive.com/330000/docs/guides/EAP-TLS_NPS_RADIUS_Server.pdf

Aber vielleicht hast du ja einen besseren auf Lager…

Vielen Dank vorab.

Grüße

Basti

Hallo Basti,

da muss ich auf die Schnelle passen. Schade das Ubiquiti seinen Blog so ausgemistet hat.

Mir scheint, als fehlen da noch mehr Ressourcen seit dem Relaunch/Redesign der Homepage, oder ich hab’s einfach noch nicht wieder gefunden.

Das PDF habe ich nur überflogen, das sieht erstmal nicht schlecht aus. Ansonsten kann man auf meine Beiträge zum Thema 802.1X zurückgreifen.

Die Wayback Machine merk sich doch alles und jeden.

https://web.archive.org/web/20191119094827/https://blog.ui.com/2016/11/04/managing-radius-authentication-unifi/

Hey Andy,

das funktioniert ganz gut mi Android 10 und früher. Allerdings hat man spätestens in A12 keine Möglichkeit mehr das CA Zertifikat zu ignorieren. Ungern möchte ich den Usern aufbürden, dass sie ein Zertifikat zusätzlich installieren müssen.

Wie binde ich z.B. ein Wild Cart Zertifikat ein, welches ich für eine öffentliche Domain bereits besitze? Oder hast Du eine alternative, bessere Idee?

Hallo Anton,

mit öffentlichen Zertifikaten habe ich das bislang nicht umgesetzt.

Was evtl. funktioniert:

– Das Zertifikat importieren.

– Bei der Konfiguration von PEAP das zuvor importierte Zertifikat auswählen.

Danke für den Link, der Beitrag wurde entsprechend aktualisiert.

Hallo Andy,

Ich komme mir sehr dumm vor, habe dazu aber allerdings noch nichts gefunden…

Die Accesspoints sind ja RADIUS-Clients, und müssen dazu auch den Standard IEEE 802.1x unterstützen. Jedoch habe ich in den Spezifikationen, dem Datenblatt von dem Ubiquiti AccessPoint AC Pro nichts dazu gefunden?

Nichts zu EAP, IEEE 802.1x, NPS, NPLS.

Ich wollte fragen, was müssen die Accesspoints unterstützen um ein RADIUS System zu erstellen?

Auf was muss ich achten wenn ich neue Accesspoints kaufe, welche anforderungen hat der RADIUS an die RADIUS Clients?

Einen schönen Abend und Gruss

Conradin

Hallo Conradin,

die APs sind bei Ubiquiti nicht alles, der Controller bzw. die Network App (wie der Controller mittlerweile heißt) spielt da für die Konfiguration und den Betrieb ebenfalls eine Rolle.

Die Frage lautet vorab welchen Radius-Server man einsetzen möchte, dann kann man schauen, ob die Clients (APs, Endgeräte, …) kompatibel sind.

802.1X und EAP gehen quasi einher, das Ubiquiti mit NPS kompatibel ist beschreibt ja bereits der Beitrag sowie weitere.

Was ist NPLS?

Hallo,

falls jemanden für jemanden abschreckend wirkt, dass man laut Anleitung jeden AP als Radius einzeln hinzufügen muss.

Mit einer Windows Server Datacenter Lizenz kann man auch eine IP-Range verwenden.

Klasse, wenn man die Netzwerkgeräte in einem extra Netzwerk untergebracht hat.